Arquitectura - Agentes de Almaden

Introducción

Los agentes de Almaden se encargan de permitir la supervisión del inventario de hardware y software, así como el seguimiento del rendimiento y los cambios de configuración en estaciones de trabajo y servidores. Analiza los datos recogidos y los presenta en forma de informes. Estos servicios se implementan de forma automatizada y centrada en Internet, lo que permite utilizarlos cuando y donde sea necesario.

Los servicios prestados incluyen:

Asistente de activos (gestión de inventario de hardware, software y usuarios – Formulario de atributos de usuario)

Asistente de medición de software (estadísticas de uso de software y seguimiento de archivos ejecutables)

Asistente de licencias (control del uso de licencias)

Asistente de distribución (distribución de archivos, comandos y software entre varios equipos)

Asistente de rendimiento (análisis de rendimiento y disponibilidad)

Asistente de capacidad (planificación de la capacidad)

Componentes

El servicio funciona con dos componentes principales: Página WebCollective IQ e ITAM) y Agentes Recolectores.

Página Web - Collective IQ e ITAM

Esta página sirve como interfaz a través de la cual los usuarios pueden acceder y personalizar los servicios de Almaden .

Se accede a la página de la cuenta personal a través de una conexión segura (SSL), y el inicio de sesión se puede realizar mediante "nombre de usuario y contraseña" o integración con Azure AD.

Ofrece funciones como:

- Administración de cuentas

- Crear y actualizar cuentas, adquirir nuevos servicios, solicitar asistencia, etc.

- Descargar agentes y documentación

- Descargue agentes con fines de prueba o adquisición.

- Descarga documentos como archivos readme y manuales.

ADA y ASA - Agent recaudadores

Estos componentes supervisan los dispositivos en los que están instalados, recopilando datos sobre su funcionamiento y configuración, cifrándolos, comprimiéndolos y enviándolos a nuestros servidores.

El Agentutilizado para estaciones de trabajo, funciona mediante la combinación de dos módulos distintos: MóduloAgent y MóduloRelay .

La diferencia entre el Agent de Escritorio(ADA) y el Agent de Servidor(ASA ) es el intervalo de recogida de datos:

ASA recoge datos cada minuto.

ADA recoge datos cada 60 minutos.

Módulo Agent

El Módulo Agent se instala en el dispositivo que se va a supervisar. Recoge, comprime y envía los datos supervisados al módulo de Relay . La forma en que el Módulo de Agent adquiere la información es uno de los elementos diferenciadores clave de los servicios de Almaden, ya que, en la mayoría de los casos, los datos se obtienen directamente del núcleo del sistema operativo, lo que reduce significativamente la intrusión en el sistema. De hecho, los agentes están diseñados para recopilar datos de la forma menos intrusiva posible para cada plataforma de sistema operativo.

Módulo de Relay

El módulo deRelay recibe datos de uno o varios módulos deAgent , los cifra y los envía al receptor Almaden .

- El paquete de datos de cada máquina se envía secuencialmente a través de la misma cola, lo que garantiza el mantenimiento del orden de los datos.

- El número de colas de conexión, los paquetes máximos y mínimos por cola, el porcentaje mínimo de compresión y el intervalo de verificación de colas.

El Módulo de Relay puede instalarse en el mismo dispositivo que el Módulo de Agent , dotando al dispositivo de autonomía para comunicarse directamente con nuestro servidor. Si existe la necesidad de centralizar las transmisiones por Internet en un único punto, el Módulo de Relay puede instalarse en un escritorio independiente, al que llamamos Servidor de Relay . Un único Servidor de Relay puede centralizar y enviar datos desde múltiples Módulos de Agent a nuestro servidor. También es posible configurar un Servidor de Relay alternativo, que se utiliza automáticamente en caso de que falle el Servidor de Relay primario.

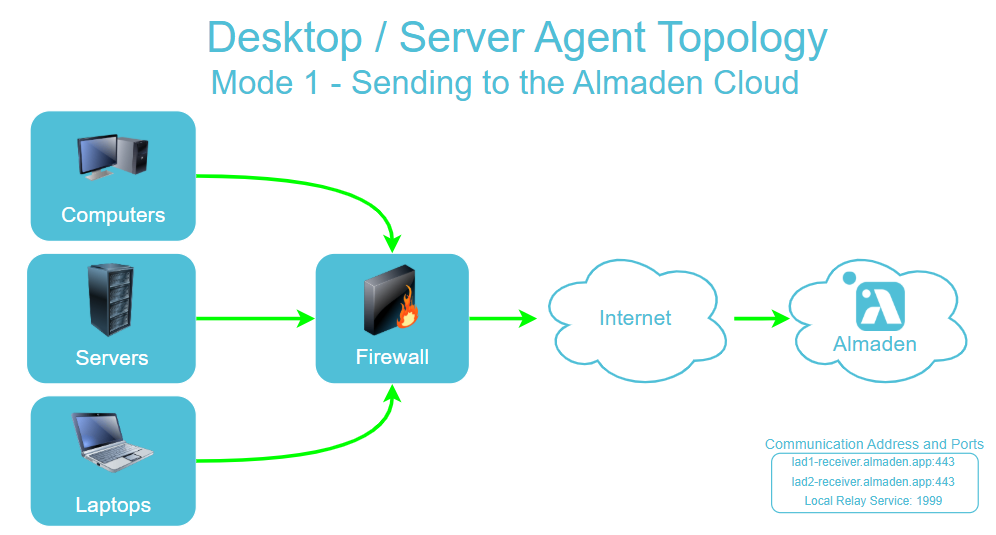

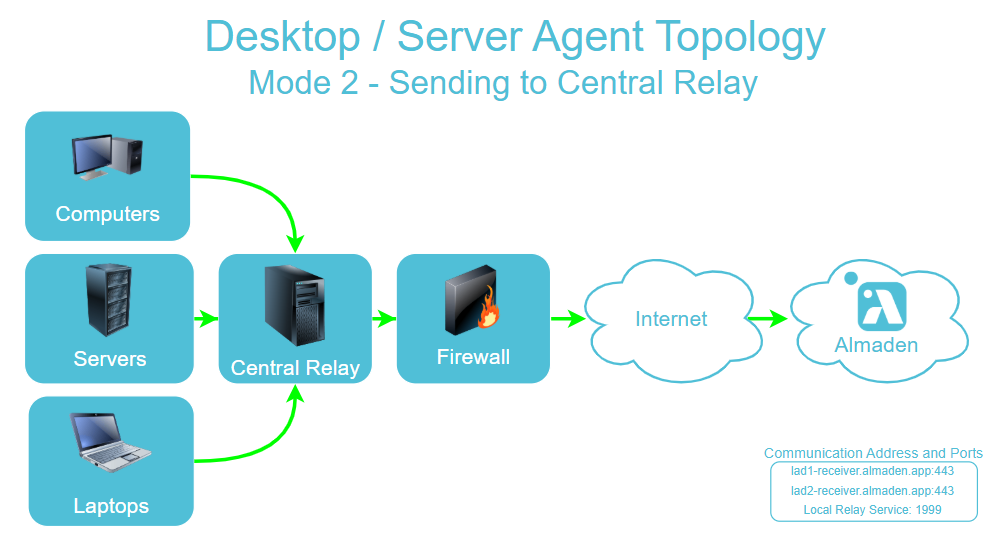

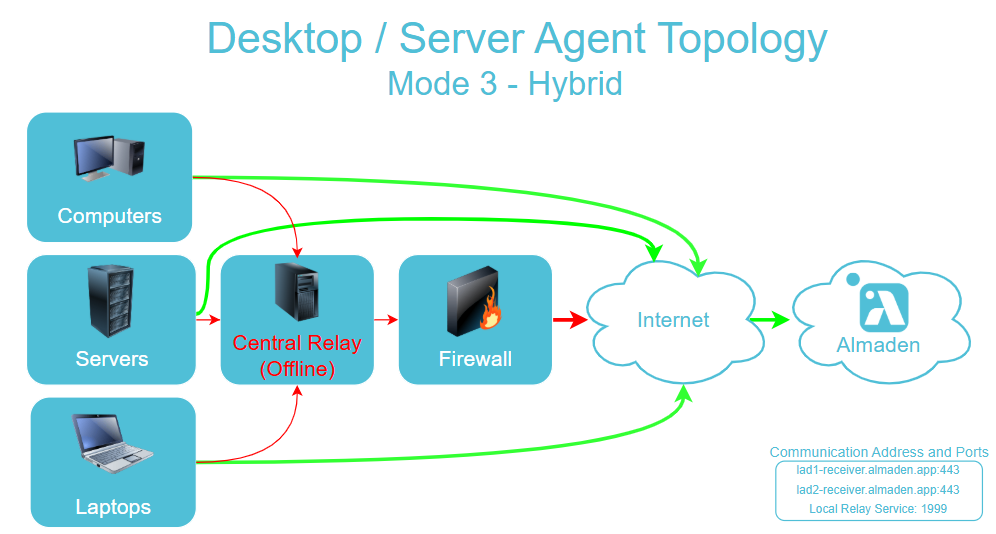

La arquitectura con módulos separados se diseñó para ofrecer una gran flexibilidad en la instalación de agent . El Servidor de Relay actúa como una especie de proxy selectivo para el servicio Almaden , y puede utilizarse para conectar redes aisladas (por razones de seguridad, por ejemplo) con Internet sin violar las políticas de seguridad existentes. Las figuras siguientes muestran las distintas formas en que pueden implementarse los agentes.

Los siguientes diagramas ilustran las diferentes implementaciones posibles de agent :

Img 1 - Módulo Agent y Módulo Relay en la misma estación de trabajo (Enviando a la nube CIQ ITAM.)

Img 2 - Módulo Agent y Módulo Relay en el mismo dispositivo enviando datos por Internet en caso de fallo Relay .

Img 3 - Módulo Agent sin uso de Relay. En este método, podemos configurar hasta 2 Módulos Relay centralizadores en el mismo dispositivo, asegurando que los datos de las estaciones de trabajo no pasen directamente por internet.

Plugins para el Agent

Los agentes colectores tienen una arquitectura abierta que permite la instalación de plug-ins capaces de ampliar la funcionalidad de un agent, permitiéndole monitorizar otros parámetros de rendimiento de un dispositivo, como la recogida de métricas de rendimiento de aplicaciones.

Actualmente, están disponibles los siguientes plug-ins:

Plug-ins instalados con el paquete Agentes:

- Plug-in de activos (inventario de hardware, software, red, módem, sistema, monitor, etc.)

- Multimedia: Recopila información sobre las unidades extraíbles del dispositivo.

- RegistryScan: Recoge información general a través del registro, ya sea para confirmarla o recuperarla.

- FileDir: Recoge las rutas del sistema de archivos y de los archivos ejecutables cuya actividad ha sido registrada.

- Grupo: Recoge los grupos de seguridad de autenticación de Windows.

- Usuario: Recoge los usuarios creados localmente o en el dominio que forman parte de grupos locales.

- InicioSalida: Recoge los eventos de inicio y cierre de sesión.

- Monitor: Recoge información sobre el monitor conectado.

- Slotinfo: Recopila información sobre las ranuras de memoria, lo que las ocupa y las ranuras PCI.

- Sysinfo: Recoge todas las características hardware del dispositivo.

- Módem: Recopila información sobre los módems conectados al dispositivo.

- Red: Recoge información sobre las interfaces de red del dispositivo.

- Software: Recoge información sobre el software instalado.

- Capacidad Enchufable (control de inventario y almacenamiento)

- Medios de comunicación: Recoge información relacionada con los medios de comunicación.

- Complemento de rendimiento (control del uso de los recursos y planificación de la carga)

- NetStat: Recoge información sobre el consumo de la interfaz de red.

- PsStat: Recoge los datos de consumo generados por los procesos en ejecución.

- VmStat: Recoge información sobre el procesamiento y el consumo de memoria.

- IoStat: Recopila información sobre el rendimiento del disco.

- Software Metering Plug-in (medición del uso de software y ejecutables)

- Plug-in PowerManager (gestiona la configuración del perfil energético)

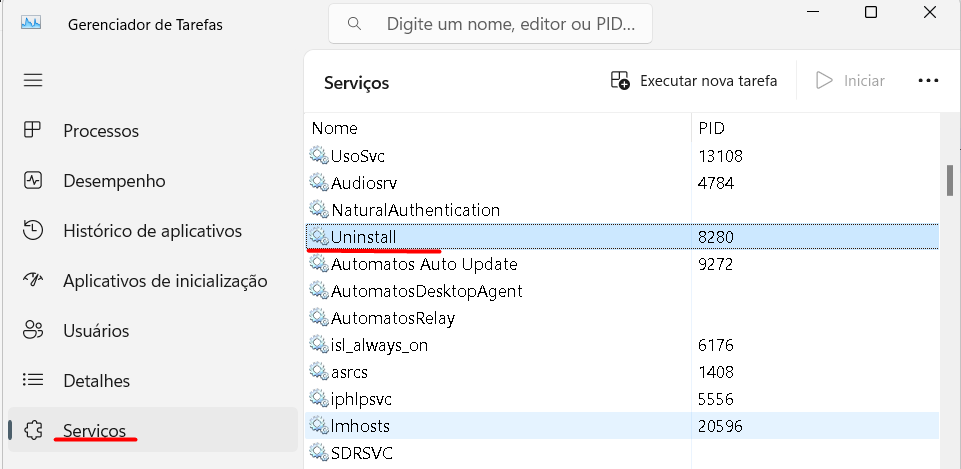

Procesos y servicios

ADA - Agent Almaden Desktop

Es el principal agent de recopilación agent equipos de escritorio. Desde allí, se recopila toda la información de inventario y rendimiento y se envía a la nube.

Archivos ejecutables: servicios:

Carpeta x32 C:\Archivos de programa\Automatos\Desktop Agent\

Carpeta x64 C:\Archivos de programa (x86)\Automatos\Desktop Agent\

Servicio: (Almaden) AutomatosDesktopAgent

Servicio: (Almaden) AutomatosRelay

Ejecutables:

adacontrol.exe

aengine.exe

arelay.exe

enumwindows.exe

epc.exe

agent.exe

ASA - Agent del servidor Almaden

Es el principal agent recopilador de servidores. Desde él se recoge toda la información de inventario y rendimiento y se envía a la nube.

ejecutables: servicios:

Carpeta x32 C:\Program Files\Automatos\Automatos Server Agent

Carpeta x64 C:\Program Files (x86)\Automatos\Automatos Server Agent

Servicio:Almaden) AutomatosServerAgent

Servicio:Almaden) AutomatosRelay

Ejecutables:

asacontrol.exe

aengine.exe

arelay.exe

enumwindows.exe

epc.exe

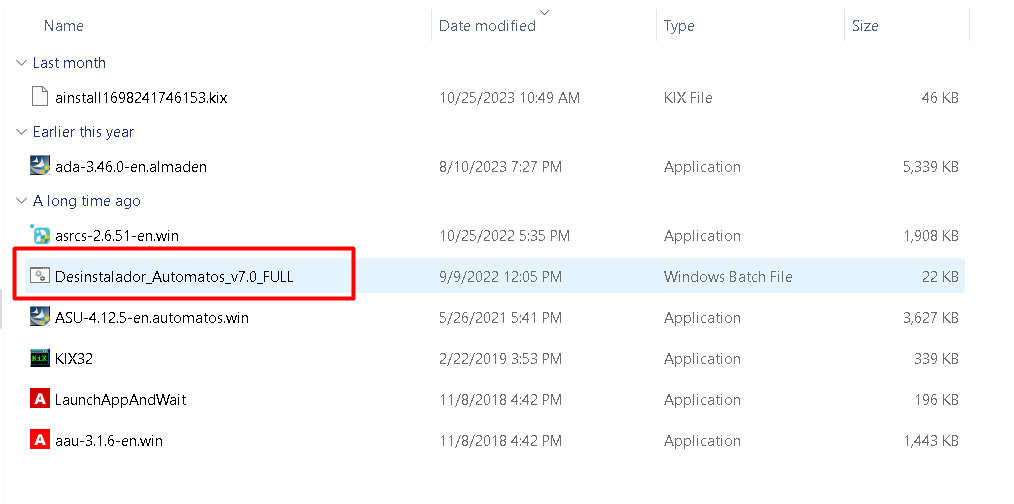

ASU - Almaden Desinstalador de software

Es el cliente que permite la eliminación automática de software y archivos mediante métodos silenciosos y de "fuerza bruta".

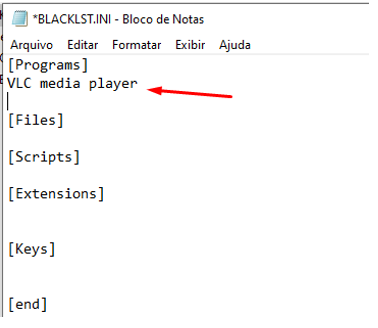

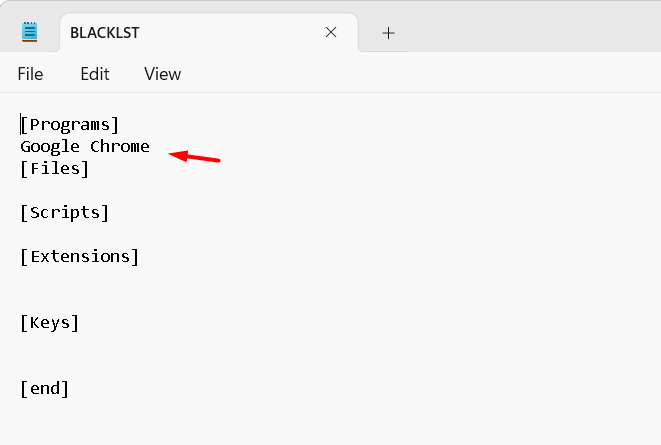

La desinstalación se realiza leyendo un script llamado "Blacklst.ini".

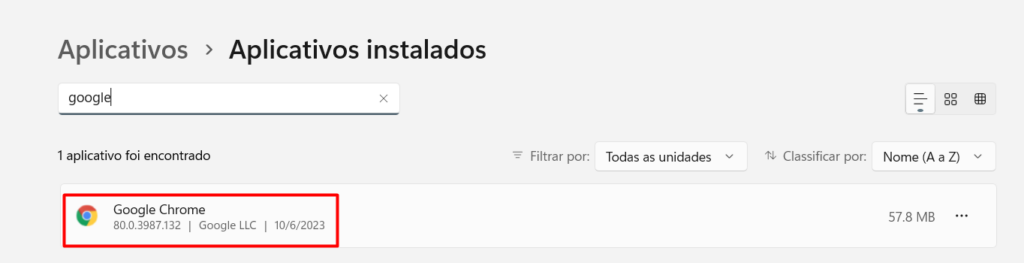

Para que la eliminación automática de software funcione, es necesario definir qué software formará parte de la lista negra, es decir, el software que no está aprobado en el entorno.

Observe que en la imagen de ejemplo anterior, el software VLC media Player se ha añadido a la etiqueta [Programas].

Archivos necesarios:

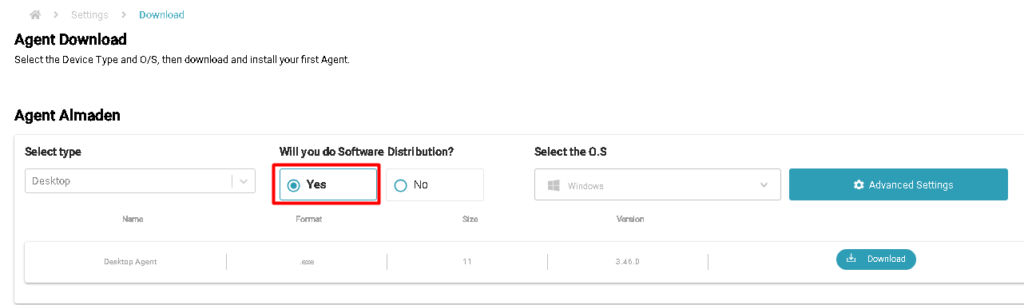

Cuando descargue elAgent Almaden o solicite el paquete de instalación a nuestro servicio de asistencia, asegúrese de solicitar o descargar el paquete completo (con el módulo de distribución de software).

Nota: Por norma de seguridad, estos archivos no están disponibles al instalar elAgent Almaden , y debe solicitarlos a soporte abriendo un ticket en nuestro portal de tickets.

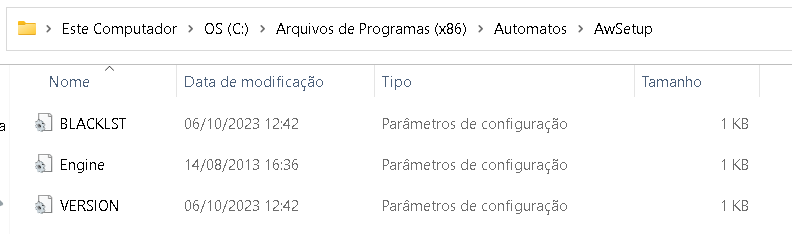

Después de solicitar los archivos necesarios a nuestro equipo de soporte, guárdelos en la ruta:

C:\Program Files (x86)\Automatos\AwSetup

Añada el nombre de los programas en la etiqueta [Programas], de acuerdo con el Nombre para mostrar, respetando los espacios y las mayúsculas y minúsculas.

Tiempo de ejecución:

El Servicio de Desinstalación de ASU lee el archivo Blacklist.ini cada vez que el ordenador está inactivo durante 1 hora o se reinicia, eliminando los programas que se añadieron a la lista.

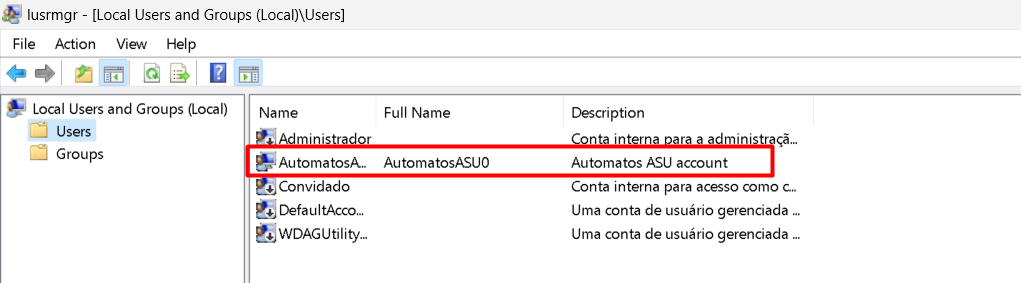

Usuario: "Automatos ASU0"

En los activos que tengan instalado el paquete completo de ADA/ASA, es decir, la opción: "Módulos de distribución de software" se marcó al descargar a través del portal CIQ ITAM o solicitar a través de nuestro portal de tickets el paquete de instalación del Agent completo, éste contendrá el servicio ASU.

Al instalar este paquete en los ordenadores, se creará el usuario de servicio "Automatos ASU0", para realizar la eliminación del software al utilizar la lista negra/ASU.

Este usuario es un usuario de servicio creado por la propia aplicación y utilizado únicamente por ASU en el proceso de eliminación del software.

En cada ordenador donde se instale este paquete, se creará el mismo usuario pero con una contraseña diferente y aleatoria.

Al eliminar elAgent Almaden , utilizando el removedor que se compacta al paquete, el usuario también será eliminado.

Si no desea utilizar ASU, descargue el paquete desde el portal CIQ ITAM, sin seleccionar la opción: "Módulos de distribución de software", o solicite el paquete a través de nuestro portal de tickets, indicando que desea el paquete sin los binarios de eliminación de software .

Para más información sobre servicios y ejecutables relacionados con ASU, visite nuestro documento de requisitos previos.

Servidor de control remoto Automatos

Aplicación de acceso remoto que permite conectarse a ordenadores con Windows, Linux y Mac OS. Entre sus principales características se incluyen:

Conexión directa mediante contraseña: Permite al usuario conectarse rápidamente al dispositivo remoto introduciendo una contraseña.

Envío de invitaciones por correo electrónico: El usuario puede enviar una invitación de acceso al destinatario, que incluye instrucciones para permitir la conexión.

Envío de invitaciones mediante enlace: Alternativamente, el usuario puede generar un enlace único para facilitar el acceso remoto al dispositivo, garantizando comodidad y seguridad.

El Servidor de Control Remoto envía un paquete ping al servidor Proxy de Conferencia ISL para mantener el estado online cada 30 segundos. Antes se enviaban paquetes adicionales cada 5 segundos que no eran necesarios. Este envío adicional de paquetes se eliminó, y ahora los paquetes se anexan a los paquetes ping, lo que resulta en menos tráfico de red.

El paquete ping al servidor es de 131 bytes cada 30 segundos al servidor, y el servidor responderá a cada ping con el mismo paquete.

Seguridad

La seguridad debe ser una parte crucial de un producto de acceso remoto, independientemente de los fines para los que se utilice: empresarial o personal.

Capas de Seguridad

Cada conexión desde un ordenador a un servidor Proxy de Conferencias ISL está encriptada con SSL.

Las actividades de ISL AlwaysOn pueden ser monitorizadas rastreando el historial de accesos a un ordenador. Este informe muestra qué usuarios de ISL Online accedieron al ordenador y cuándo lo hicieron.

Un usuario siempre puede bloquear el acceso a su ordenador. Cuando se deshabilita, ese ordenador se vuelve inaccesible hasta nueva acción.

Capa1 - Visibilidad del ordenadorISL

Para acceder a un ordenador remoto, es necesario establecer un enlace entre tu cuenta y la máquina de destino. Cada usuario tiene un ejecutable firmado digitalmente que identifica su cuenta. Ningún otro usuario podrá ver o intentar establecer una conexión remota a menos que el administrador del ordenador haya instalado el programa.

Capa2 -Contraseña de acceso al ordenador

Siempre que el usuario quiera conectarse al ordenador remoto, tendrá que introducir la contraseña de acceso para cada sesión de acceso remoto que inicie.

Capa3 - Seguridad del SO MS Windows

Una vez que el usuario esté conectado a un ordenador remoto, podrá ver la sesión de escritorio de la consola de Windows que se ejecuta en la máquina. Se recomienda que el usuario establezca contraseñas para todas las cuentas de Windows y deshabilite las cuentas que no estén en uso. El usuario también debe cerrar siempre la sesión del ordenador cuando no esté presente, de modo que cuando acceda al ordenador deba introducir la contraseña de la cuenta de Windows.

Conexión a Internet

El ancho de banda mínimo recomendado es de 56 Kbps.

Consumo de ancho de banda durante la llamada de audio/vídeo:

| Calidad de vídeo y micro/consumo | Gestor de recursos de consumo de red [kb/s] | Consumo de red net balancer [kb/s] |

| Calidad de vídeo por defecto alta | 21,5 | 23 - 62 |

| Calidad de vídeo predeterminada alta + micrófono | 25,5 | 20,5 - 69 |

| Calidad de vídeo instantánea alta | 13,2 | 10 - 12,5 |

| Calidad de vídeo instantánea media | 5,8 - 6,2 | 6 - 7 |

| Calidad de vídeo instantánea baja | 5,5 | 5,5 - 6,6 |

| Sólo micrófono | 3 - 4,5 | 7 - 8 |

Métodos de conexión admitidos:

- conexión TCP/IP saliente directa al port TCP 7615 del servidor proxy de conferencias

- Conexión WININET HTTPS al port TCP 443 del servidor proxy de conferencias

- Conexión WININET HTTP al port TCP 80 del servidor proxy de conferencias

- conexión HTTPS directa al port TCP 443 del servidor proxy de conferencias

- conexión HTTP directa al port TCP 80 del servidor proxy de conferencias

El tiempo de espera para un método de conexión específico es de 20 segundos para el establecimiento de la conexión - por lo que el tiempo total de espera para la conexión es inferior a 1 minuto.

Tipos de red compatibles:

- Un ordenador con una IP pública estática

- Un ordenador con una IP pública dinámica

- Un ordenador en una red privada detrás de un cortafuegos con una IP pública que realiza NAT

- Un ordenador en una red privada detrás de un proxy http que ofrece los protocolos http y/o https.

Navegadores web

- Firefox

- Google Chrome

- Microsoft Edge

- Microsoft Internet Explorer

- Ópera

- Safari

Ejecutable y proceso

Este tema describe los ejecutables y procesos que se ejecutan/arrancan en un equipo que tiene instalado el agent y en un equipo que se conecta a él a través del cliente Connect.

Windows

En el lado remoto (con el agent instalado)

AutomatosRemoteControlServerService.exe (proceso de servicio watchdog - asegura que el proceso del servidor esté siempre en ejecución)

AutomatosRemoteControlServer.exe (proceso principal que sirve a la funcionalidad)

AutomatosRemoteControlServerTray.exe (proceso de bandeja se inicia en cada sesión - muestra el icono de estado en la bandeja del sistema)

ISLLightFast.exe (el programa principal de ISL Light que es iniciado por el agent)

MacOS

En el lado remoto (con el agent instalado):

ISL AwaysOn (proceso principal que sirve a la funcionalidad)

ISLAwaysOn Tray (el proceso de la bandeja se inicia en cada sesión - muestra el icono de estado en la bandeja del sistema)

Linux

En el lado remoto (con el agent instalado):

ISL AwaysOnservice (proceso de servicio watchdog - asegura que el proceso servidor esté siempre corriendo)

ISL AwaysOn agent (proceso principal que sirve a la funcionalidad)

ISL AwaysOn tray (el proceso tray se inicia en cada sesión - muestra el ícono de estado en la bandeja del sistema)